Redis 是一个开源的使用 ANSI C 语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value 数据库,并提供多种语言的 API。

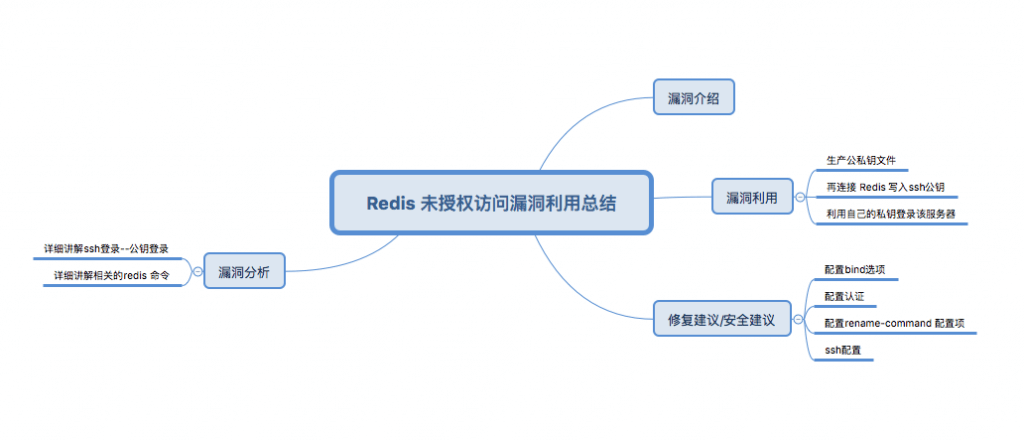

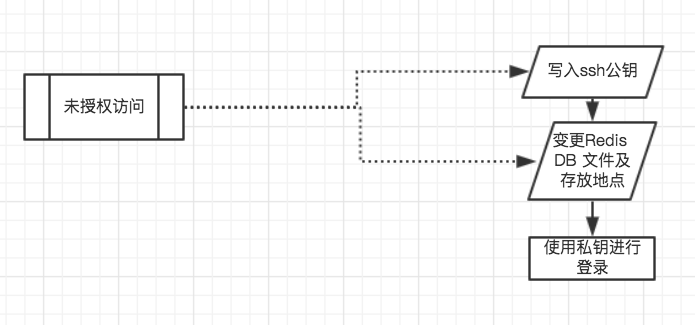

Redis 默认情况下,会绑定在 0.0.0.0:6379,这样将会将 Redis 服务暴露到公网上,如果在没有开启认证的情况下,可以导致任意用户在可以访问目标服务器的情况下未授权访问 Redis 以及读取 Redis 的数据。攻击者在未授权访问 Redis 的情况下可以利用 Redis 的相关方法,可以成功在 Redis 服务器上写入公钥,进而可以使用对应私钥直接登录目标服务器。

部分 Redis 绑定在 0.0.0.0:6379,并且没有开启认证(这是 Redis 的默认配置),如果没有进行采用相关的策略,比如添加防火墙规则避免其他非信任来源 ip 访问等,将会导致 Redis 服务直接暴露在公网上,导致其他用户可以直接在非授权情况下直接访问 Redis 服务并进行相关操作。

利用 Redis 自身的提供的 config 命令,可以进行写文件操作,攻击者可以成功将自己的公钥写入目标服务器的 /root/.ssh 文件夹的 authotrized_keys 文件中,进而可以直接使用对应的私钥登录目标服务器。

exec / execFile

spawn

总结

如何在 node 低版本运行高版本 node 子进程

nvm 介绍

node -c 运行生成代码

进程和信号量

用于优雅的检测 fis grunt 退出错误

最近在使用 Node 的子进程模块实现一些功能,对相关知识进行了一个系统的学习总结,这篇文章将会简要介绍我总结的 Node 中和进程有关的内容。包括:四个创建子进程的函数、如何在 node 低版本运行高版本 node 子进程、进程以及信号量检测。有不当之处欢迎提出,一起交流。

读文先看此图,能先有个大体概念:

阅读本文需要 11m 24s。

CSS Modules 是什么东西呢?首先,让我们从官方文档入手:

GitHub - css-modules/css-modules: Documentation about css-modules

Copyright © 2011-2025 AlloyTeam. All Rights Reserved. Powered By WordPress

粤ICP备15071938号-2